Источник: «Хабр»

Критическая уязвимость содержится во «всех известных» VPN-клиентах, которые работают на базе протокола VLESS, говорится в посте пользователя с ником runetfreedom. В числе таких приложений он назвал Happ, v2RayTun, V2BOX, v2rayNG, Hiddify, Exclave, Npv Tunnel и Neko Box.

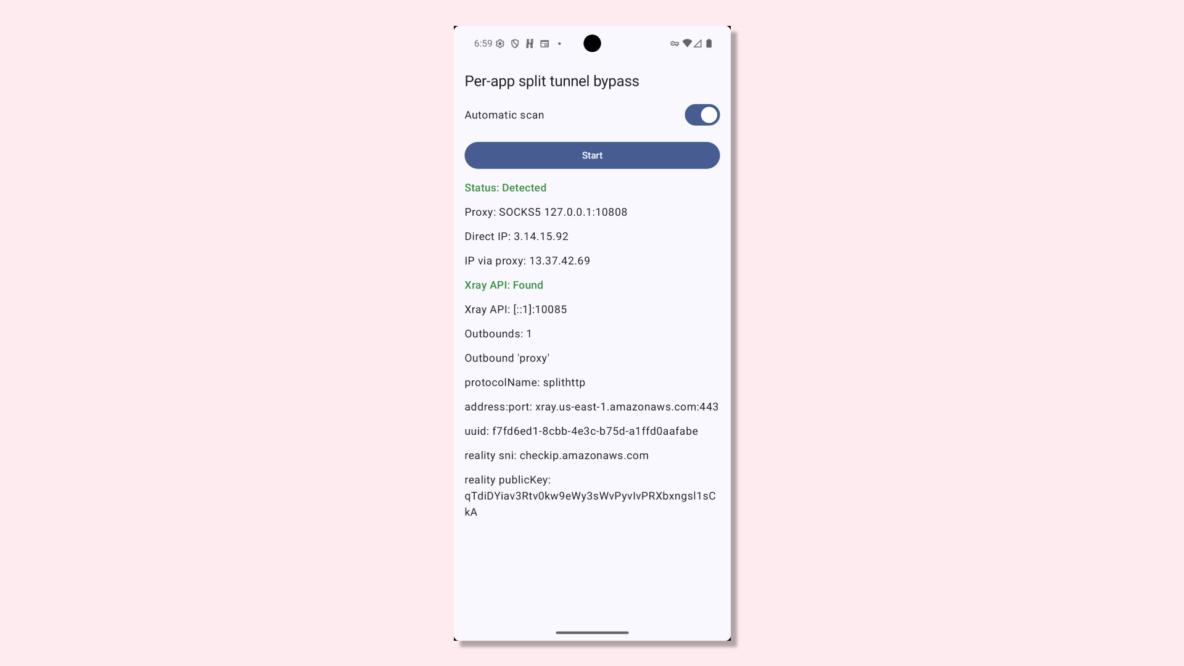

Все они запускают локальный socks5‑прокси без авторизации и используют схему передачи данных: VpnService — tun2socks — локальный socks5 — VPN‑сервер. Если на устройстве пользователя находится приложение со «шпионским модулем», то «ничего не мешает ему» напрямую подключиться к socks5 и узнать внешний IP-адрес сервера, который затем можно заблокировать.

Раздельное туннелирование (использование VPN для отдельных сайтов и сервисов), изолированные среды (Knox, Shelter) и другие механизмы защиты решить проблему не помогают, отмечает автор.

Он полагает, что Роскомнадзор «либо знает, либо очень близок к самостоятельному обнаружению уязвимости». Накануне Минцифры разослало крупным ИТ-компаниям «методические рекомендации» по выявлению VPN на устройствах пользователей, в их числе — проверка использования средств обхода блокировок на устройстве «с собственного приложения».

Автор утверждает, что отправил всем перечисленным разработчикам VPN-клиентов информацию об уязвимости, но на 7 апреля 2026 года её никто не исправил.

Отдельно он выделил Happ. По его словам, этот клиент «уязвим настолько», что «в худшем случае» позволяет расшифровать весь трафик пользователя. При этом разработчики сервиса сначала отказались признавать уязвимость и исправлять её, но затем пообещали внести изменения.

Разработчики v2RayTun также сообщили, что исправят уязвимость. Комментарии других сервисов автор не приводит.

Источник: https://vc.ru/services/2855818-kriticheskaya-uazyvymost-v-vpn-klientakh